Colar uma senha, token de API ou código de recuperação em um email ou chat cria um registro permanente. Essas mensagens são pesquisáveis, copiadas e visíveis para mais pessoas do que você imagina, incluindo administradores e eDiscovery. Links de uso único resolvem esse problema ao tornar seu segredo visível uma única vez, depois irrecuperável.

Este guia mostra como compartilhar um segredo com links de uso único, as práticas de segurança que importam e como as equipes podem operacionalizar a abordagem sem desacelerar o trabalho.

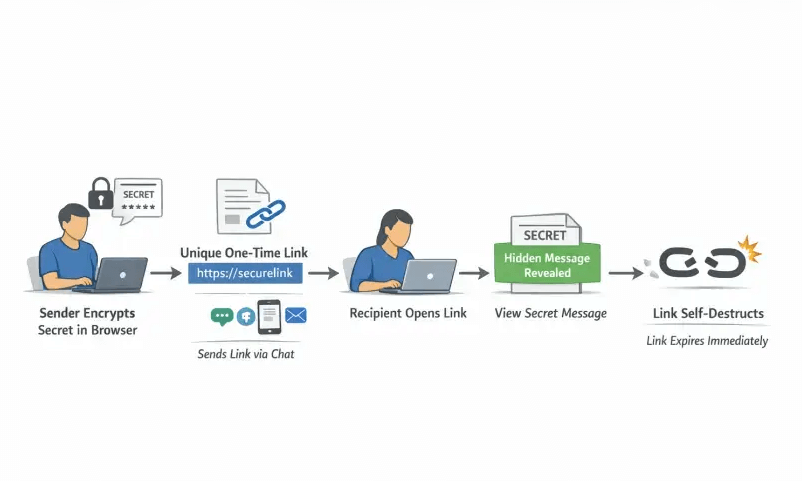

O que um link de uso único realmente faz

Um link de uso único é uma URL única para um payload criptografado de uso único. Quando projetado com segurança de conhecimento zero, o segredo é criptografado localmente no seu navegador antes de sair do seu dispositivo, então o provedor de serviço não pode lê-lo. Após a primeira abertura bem-sucedida, o payload criptografado é destruído e o link se torna inútil. Isso remove a exposição de longa duração em caixas de entrada e logs de chat.

O Nurbak fornece links de uso único autodestrutivos com criptografia AES-256 do lado do cliente, uma arquitetura de conhecimento zero e sem armazenamento de conteúdo. Para equipes que precisam de rastreabilidade, o Nurbak também oferece logs de acesso de auditoria sem reter o próprio segredo, além de um painel administrativo para governança e análise.

Passo a passo: compartilhar um segredo com um link de uso único

- Prepare o segredo: Mantenha apenas o necessário, não agrupe múltiplas credenciais em uma mensagem e nunca inclua contexto sensível como identificadores pessoais junto com senhas.

- Escolha uma ferramenta segura: Prefira soluções com criptografia do lado do cliente comprovada, design de conhecimento zero, acesso de uso único e retenção mínima de metadados. O Nurbak atende a esses critérios e suporta controles empresariais e integrações.

- Crie o link: Cole o segredo na ferramenta e gere um link de uso único. Se sua ferramenta oferece opções como expiração ou limites de visualização, configure-as de acordo com a sensibilidade e urgência da transferência.

- Envie o link e o contexto por canais separados: Compartilhe o link em um canal e a explicação ou nome de usuário em outro canal para reduzir o risco se um canal estiver comprometido.

- Confirme o recebimento e limpe: Peça ao destinatário que confirme que abriu o link e armazenou o segredo com segurança. Exclua quaisquer notas locais ou capturas de tela que você criou durante a transferência.

- Se o link já foi queimado, regenere: Links de uso único são projetados para falhar de forma segura. Se um scanner ou parte não intencional o abriu primeiro, crie um novo link e tente novamente com as precauções abaixo.

Lista de verificação rápida do destinatário

- Abra o link uma vez, depois copie o segredo no seu gerenciador de senhas imediatamente.

- Não encaminhe o link ou cole o segredo de volta no chat ou email.

- Se o link mostrar expirado ou já visualizado, peça ao remetente que reenvie um novo link.

- Para credenciais, altere a senha após o primeiro login se a política exigir.

Melhores práticas que previnem vazamentos acidentais

- Use verificação fora de banda, confirme a identidade do destinatário através de um segundo canal antes de enviar segredos de alto impacto.

- Divida os dados, envie o nome de usuário e a senha em mensagens ou canais separados. Trate códigos de recuperação como senhas raiz.

- Cuidado com visualizações e scanners de links, alguns sistemas pré-carregam URLs que podem consumir um link de uso único. Se isso é comum no seu ambiente, instrua os destinatários a copiar e colar a URL em um navegador e considere desabilitar visualizações quando possível.

- Evite SMS para segredos sensíveis, é vulnerável a troca de SIM e interceptação. O NIST observa riscos de SMS para mensagens de autenticação, ver NIST SP 800-63B.

- Mantenha transferências de curta duração e rastreadas, para ambientes regulados, mantenha um registro de auditoria de tentativas de acesso sem armazenar o conteúdo secreto.

- Armazene a longo prazo em um cofre, links de uso único são para entrega, não armazenamento. Após o recebimento, o segredo pertence a um gerenciador de senhas ou gerenciador de segredos.

Erros comuns a evitar

- Enviar o segredo real por email em vez de um link de uso único, isso deixa uma cópia durável em caixas de entrada e backups.

- Compartilhar capturas de tela de credenciais, imagens tendem a persistir em galerias e sincronização em nuvem.

- Reutilizar o mesmo link com múltiplos destinatários, uso único significa uma pessoa, uma visualização.

- Não dizer ao destinatário o que fazer depois, sempre instrua que armazene o segredo com segurança e que não responda com ele.

Como links de uso único se comparam com outros métodos

| Método | Persistência | Quem pode acessar depois | Vantagem | Risco principal |

|---|---|---|---|---|

| Corpo ou anexo de email | Alta | Qualquer pessoa com caixa de entrada, arquivo ou eDiscovery | Ubíquo | Exposição permanente e pesquisável |

| Aplicativos de chat (Slack, Teams) | Alta | Membros do espaço de trabalho, administradores, exportações | Rápido | Histórico indexado, visualizações, capturas de bots |

| SMS | Média | Operadora, backups do dispositivo, atacantes de troca de SIM | Funciona sem aplicativos | Interceptação e tomada de controle de número |

| Compartilhamento de gerenciador de senhas | Média | Destinatário pretendido e administradores de cofre | Armazenamento E2E forte | Ambos os lados podem precisar do mesmo ecossistema |

| Link de uso único (Nurbak) | Muito baixa | Apenas o primeiro abridor | Efêmero por design, conhecimento zero possível | Scanners de links podem consumir a visualização se não mitigado |

Para um contexto mais profundo sobre riscos de chat e conformidade, consulte nossos guias sobre por que Slack e Teams não são seguros para senhas e compartilhamento de senhas SOC2 em equipes remotas.

Referências de segurança que vale a pena conhecer

- O NIST alerta que o SMS tem limitações de segurança para autenticação devido a riscos de interceptação e redirecionamento, ver NIST SP 800-63B.

- O OWASP recomenda processos sólidos de manipulação de segredos, menor exposição e ferramentas específicas, ver a Folha de Referência Rápida de Gerenciamento de Segredos do OWASP.

Fluxos de trabalho do mundo real

Integração de um novo funcionário com códigos de recuperação

RH ou TI gera códigos de backup, os coloca em um link de uso único e envia o link no chat enquanto compartilha as instruções em um email separado. O funcionário confirma o recebimento e armazena os códigos em seu gerenciador de senhas. Para um tutorial completo, leia Como Enviar Códigos de Recuperação 2FA para Funcionários com Segurança.

Dar acesso temporário ao banco de dados para um fornecedor

Compartilhe a senha do banco de dados através de um link de uso único e a string de conexão não sensível em um canal diferente. Peça ao fornecedor que altere a senha no final do compromisso.

Finanças compartilhando instruções de transferência

Forneça detalhes de conta sensíveis através de um link de uso único e confirme a identidade do beneficiário em uma chamada separada. Isso reduz o risco de comprometimento de email empresarial e fraude de faturamento.

Perguntas Frequentes

Os links de uso único são seguros? Quando implementados com criptografia do lado do cliente e um design de conhecimento zero, links de uso único são uma forma sólida de entregar segredos porque o provedor não pode ler o texto plano e os dados se autodestroem após o primeiro uso.

E se um scanner de links ou visualização queimar o link? Gere um novo link e compartilhe novamente com precauções. Considere desabilitar visualizações no seu chat e peça ao destinatário que copie e cole a URL em um navegador em vez de clicar dentro do aplicativo de chat.

Devo adicionar uma senha ao link? Se sua ferramenta suporta uma senha adicional, use-a e entregue a senha através de um canal diferente. Isso adiciona um segundo fator para descriptografia.

Posso auditar o acesso sem armazenar segredos? Muitas ferramentas de nível empresarial, incluindo o Nurbak, fornecem logs de acesso de alto nível para que você possa verificar que um link foi aberto, sem reter o conteúdo secreto.

Esta abordagem está em conformidade com SOC2 ou ISO 27001? Links de uso único podem ajudar a reduzir a persistência de dados e apoiar os princípios de controle de acesso. Consulte nosso guia sobre SOC2 e compartilhamento de senhas para equipes remotas e consulte seu auditor para detalhes específicos.

O que o destinatário deve fazer após abrir o link? Armazene o segredo em um gerenciador de senhas ou gerenciador de segredos e, se a política exigir, altere a credencial no primeiro uso. Nunca cole de volta em email ou chat.

Traga links de uso único para sua equipe com Nurbak

O Nurbak facilita compartilhar um segredo com segurança usando links criptografados autodestrutivos. Com criptografia AES-256 do lado do cliente, uma arquitetura de conhecimento zero, sem armazenamento de conteúdo, links de acesso de uso único, logs de acesso de auditoria, painel administrativo e análise, e opções para integrar com sua infraestrutura existente, é construído para equipes que se preocupam tanto com segurança quanto com usabilidade.

Experimente links de uso único seguros hoje no Nurbak.